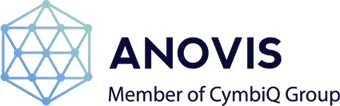

Das Airlock Anomaly-Shield ist nicht nur ein Zungenbrecher in seiner Aussprache, es lernt auch während der Inbetriebnahme, wie sich die echten Benutzer einer Anwendung verhalten.

Eine selbstlernende Anomalie-Erkennung ist hilfreich, da die Konfiguration von Regeln zur Erkennung von Bedrohungen effizienter und sicherer umgesetzt werden kann.

Das System nutzt maschinelles Lernen, um sich kontinuierlich zu verbessern.

Der Anwendungsbereich umfasst unter anderem die Abwehr von automatisierten Angriffen, sowie die Erkennung und Abwehr unerwünschter Bot-Aktivitäten wie beispielsweise Content Scraping, Denial of Service und Credential Stuffing.

Ebenso ist das sogenannte Forechecking – eine Vorabkontrolle – enthalten. Dabei geht es um die Abschreckung von Hackern in der Aufklärungsphase, beispielsweise durch das Verhindern von Vulnerability Scans.

Vorteile des Airlock Anomaly Shields

Schnelle Inbetriebnahme ohne Data Science Know-how:

Wartung und Einrichtung sind ohne Kenntnisse im Bereich Machine Learning innerhalb von Minuten möglich.

Abwehr unbekannter Angriffsarten:

Das anwendungs-spezifische Training resultiert in einem positiven Sicherheitsmodell. Damit können auch unbekannte Bots oder Zero-Day-Attacken erkannt werden, weil der Schutz nicht auf Signaturen basiert.

100% Datenschutz und Kontrolle:

Das gelernten Verhalten sowie die Anomalie-Entscheidungen verlassen den Airlock Gateway Cluster nicht.

Einstellbare Empfindlichkeit:

Bei einer Häufung von False Positives/Negatives kann die Sensitivität für jeden Sensor angepasst werden.

Hoher Datendurchsatz:

Die Analyse erfolgt im Hintergrund und entkoppelt vom normalen Request-Fluss. Eine Verzögerung des Datenverkehrs ist durch die asynchrone Beurteilung ausgeschlossen.

Was sind bösartige Bots und wie werden sie erkannt?

Typische Bot-Eigenschaften

Bots agieren häufig sehr nahe am menschliche Benutzerverhalten. Trotzdem lassen sie sich an ihrem Verhalten erkennen. Die folgenden Anomalien treten bei Analysen von Bot-Traffic sehr häufig auf:

- Ungewöhnlich viele Seitenaufrufe innert kurzer Zeit

- Unerwartet hohe Fehlerquote oder Absprungrate

- Ungewöhnliche Abfolge der Seitenaufrufe

- Auffällige Absenderadressen oder TLS-Sessions

Vulnerability Scanner

Hacker verwenden automatisierte Werkzeuge wie zum Beispiel Schwachstellen-Scanner, um verwundbare Systeme zu finden. Mit Hilfe von Bots untersuchen sie damit oft viele Systeme gleichzeitig auf mögliche Sicherheitslücken. Die einzelnen Schritte eines Scans sind oft nicht eindeutig als Angriff zu erkennen — schließlich will der Angreifer will ja möglichst lange unter dem Radar bleiben.

Web und API Scraping

Beim Content Scraping laden Bots alle Inhalte einer Website häufig mit dem Ziel herunter, die gewonnenen Daten zu missbrauchen. Auch hier bemüht sich der Angreifer, so zu tun als wäre er ein normaler Benutzer. Um die grosse Datenmenge zu bewältigen, müssen die automatisierten zeitliches Verhalten. Airlock Anomaly Shield wurde entwickelt, um Scraping-Angriffe zu blockieren und andere Arten von böswilligem Traffic zu bekämpfen.

Credential Stuffing

Beim Credential Stuffing wird ausgenutzt, dass das gleiche Passwort aus Bequemlichkeit oft für mehrere Dienste verwendet wird. Angreifer können so versuchen, Benutzerkonten zu kompromittieren, indem sie gestohlene Anmeldeinformationen auf anderen Systemen ausprobieren. Der stärkste Schutz gegen Credential Stuffing ist die Abwehr von Bots. Als Gegenmaßnahme kommen auch Zwei-Faktor-Authentifizierung oder CAPTCHAs in Frage, diese werden aber von den Endbenutzern oft als lästig empfunden.

Denial-of-Service

Bei einem Denial-of-Service-Angriff (DoS) versucht ein böswilliger Akteur, einen Dienst für seine vorgesehenen Benutzer unzugänglich zu machen. Das System wird mit Anfragen überflutet, bis der normale Datenverkehr nicht mehr verarbeitet werden kann. Durch Verhaltensanalyse können DoS-Angriffe erkannt und aufgehalten werden, bevor sie Schaden einrichten.

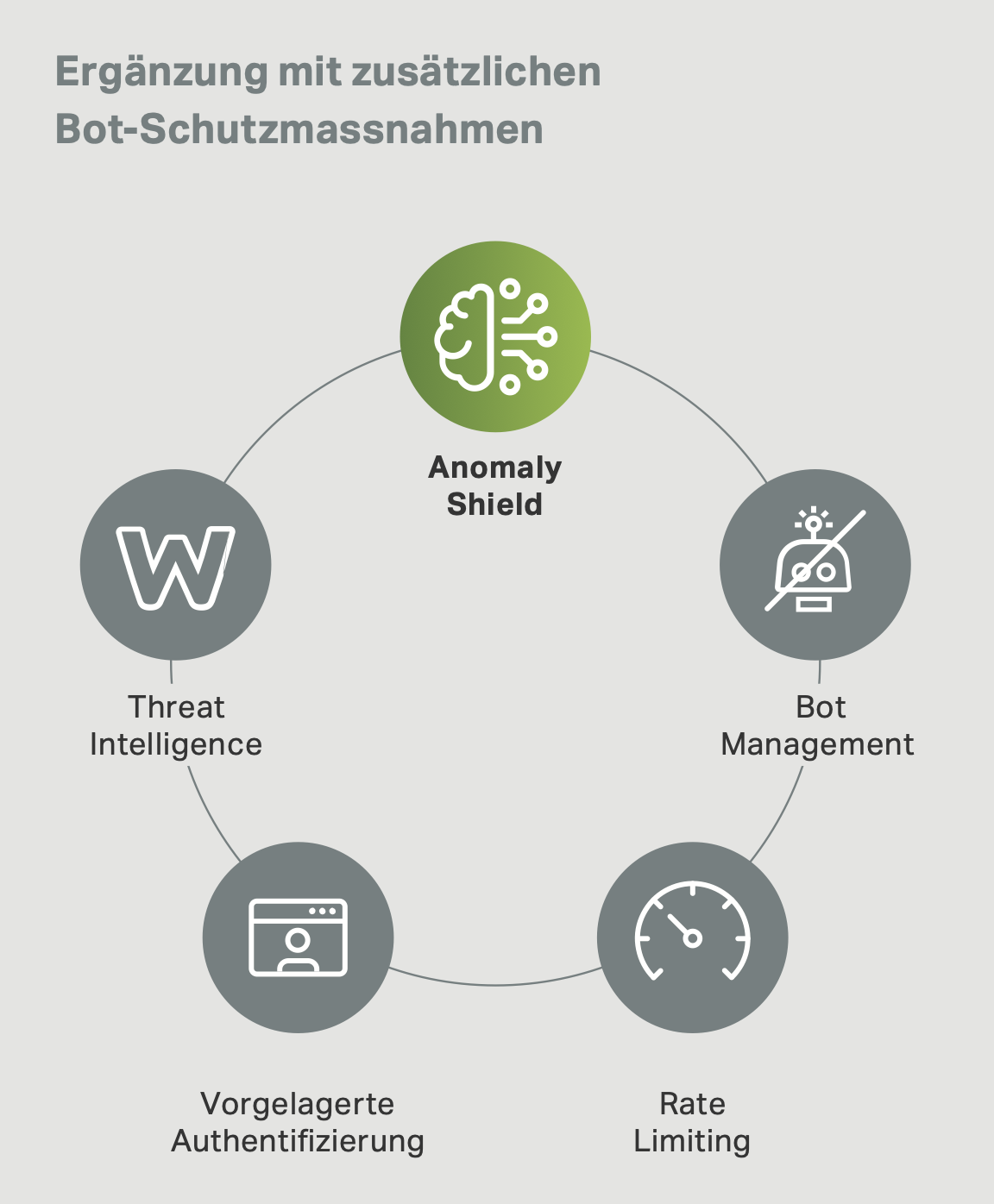

Umfassendes Bot-Management

Für den optimalen Anwendungsschutz empfiehlt sich die Kombination verschiedener Bot-Management-Funktionen in Airlock Secure Access Hub:

Threat Intelligence:

Der BrightCloud Threat Intelligence Service von Webroot verwendet Echtzeit-Reputations-Daten, um unerwünschte IP-Adressen zu blockieren.

DOS Schutz mit Rate Limiting:

Sind die Anzahl Requests oder Sessions pro IP besonders hoch, verhindert der DOS Schutz, dass Back-ends überlastet werden. Insbesondere bei APIs wird der Datendurchsatz auch abhängig von der Benutzeridentität begrenzt.

Vorgelagerte Authentifizierung:

Damit nur berechtigte Benutzer auf die Anwendung zugreifen können, werden nicht identifizierte Besucher auf eine Anmeldeseite wie beispielsweise die von Airlock IAM umgeleitet.

Bot Management:

Erkennt Bots und kann verlangen, dass alle Aufrufer Cookies retournieren. Viele automatisierte Bots können diese Hürde nicht nehmen, da sie keinen Cookie Store haben. Search Engine Bots müssen zudem aus dem IP Range der jeweiligen Search Engine zugreifen.

Wiederholungstäter erkennen:

Bei mehrfachen Verstößen gegen die Sicherheitsregeln innerhalb kurzer Zeit wird eine IP in die Quarantäne (dynamische IP Blocklist) gestellt. Während der Quarantäne werden keine Requests von diesen IPs mehr entgegengenommen.

Weiterführende Informationen: